Ada

orang yang bilang jenius dan gila itu perbedaannya tipis. Demikian pula

halnya di duniaadvertising, khususnya advertising online. Kalau iman

Anda tidak kuat, maka demi mencapai tujuan untuk mengiklankan sebanyak

mungkin pesan dari pembeli iklan, bisa-bisa Anda menggunakan program

yang memiliki karakter malware.

Sebenarnya

bahasa pemrograman itu seperti pisau dapur, kalau di tangan William

Wongso dia bisa berguna untuk memotong daging sapi dan membuat rendang

yang sangat enak. Tetapi di tangan preman pasar pisau dapur berubah

fungsi menjadi senjata untuk melukai korbannya jika tidak memenuhi

keinginannya.

Hal yang mirip

terjadi di ranah internet Indonesia dua hari belakangan ini dan seperti

yang diperkirakan oleh Vaksincom, tahun 2012 merupakan tahun eksploitasi

Facebook.

'Feel A Boob Day!!! Australia

31/03/2011' mengawalinya. Pada awalnya, Anda mungkin akan tergoda oleh

satu postingan teman Anda di group Facebook (bukan wall) dengan gambar

tangan di depan manekin pakaian dalam.

Memang tujuan dari video di Youtube

tersebut untuk menarik perhatian orang supaya melihat video tersebut.

Terbukti dari hit video itu saat diupload hanya mencapai 1.000 view.

Tetapi setelah disebarkan oleh malware langsung melejit menjadi lebih

dari 6 juta view.

Ibarat kucing dikasih ikan asin,

kemungkinan besar, makhluk normal yang bernama laki-laki jika disodori

gambar 'Feel A Boob Day!!!' (lihat gambar 1) akan langsung melakukan

klik pada link tersebut.

Gambar 1: Posting Feel A Boob Day!!!

Hal yang menarik dari penyebaran

message 'Feel A Boob Day!!!' ini adalah hanya melakukan postingan di

group-group Facebook dan tidak melakukan postingan pada wall korbannya

maupun kontak Facebook lain.

Sebenarnya hal ini mencerminkan

kecerdikan pembuat malware ini karena dengan cara demikian ia akan mampu

mendapatkan hasil yang maksimal dengan posting yang minimal sehingga

tidak terdeteksi oleh administrator Facebook yang setiap hari harus

menangani jutaan posting yang melanggar peraturan.

Dengan melakukan posting di wall Group

Facebook otomatis seluruh member group akan melihat posting tersebut

tanpa membebani wall masing-masing.

Memanfaatkan URL Shortener

Jika mengklik link tersebut, Anda akan

diantarkan pada link URL Shortener (pemendek URL) bit.ly

http://bit.ly/yyxF** yang tujuannya jelas untuk mengelabui korbannya

supaya tidak bisa mengidentifikasi ke mana sebenarnya link tersebut

diteruskan.

Tetapi namanya juga laki-laki, masa

cuma ngeklik aja takut, kemungkinan besar akan melakukan klik (yah

paling tidak menurut data statistik yang dikumpulkan paling tidak ada

587.000 klik) kalau ambil kasarnya 90% yang mengklik adalah laki-laki

maka sudah ada 500.000 orang laki-laki 'bukan penakut' yang menjadi

korban.

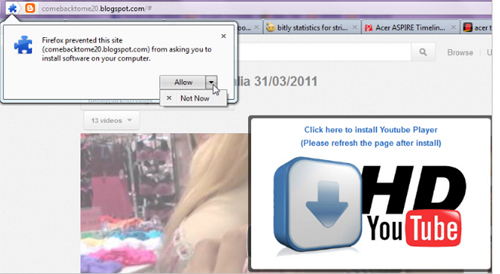

Singkatnya, link tersebut akan mengantarkan korbannya pada situs http://comebacktome**.blogspot.com seperti terlihat pada gambar 2 di bawah ini.

Gambar 2: Kali ini manekin yang menjadi sasaran pelecehan

Video

di Youtube tersebut sebenarnya tidak terlalu vulgar (dibandingkan

dengan video-video lain yang bisa Anda temukan) dan sasarannya adalah

manekin dan sama sekali tidak disentuh. Tetapi penempatan angle video

dibuat sedemikian rupa sehingga menimbulkan rasa ingin tahu, atau lebih

tepatnya 'rasa ingin klik' yang besar bagi yang melihatnya.

Nah, pada saat

rasa ingin klik itu muncul, kemungkinan naluri primitif manusia lebih

dominan daripada logikanya. Jelas-jelas kita semua tahu kalau mau

melihat video di Youtube tidak perlu menginstal aplikasi atau add on

apapun. Tetapi ada pop up yang muncul menghalangi si 'rasa ingin klik'

tersebut sehingga jadi tidak kesampaian deh maunya.

Jadi kalau mau

lihat videonya, syaratnya harus instalasi player. Pop up-nya cukup

meyakinkan: 'Click Here to install Youtube Player' (Please refresh the

page after instal).

Maka naluri

primitif tadi makin semangat untuk melihat gambar tersebut sehingga di

klik lah tulisan 'Click Here to install Youtube Player' tadi yang jika

diklik akan mengantarkan pada instalasi Add On / Extension / User

Scripts.

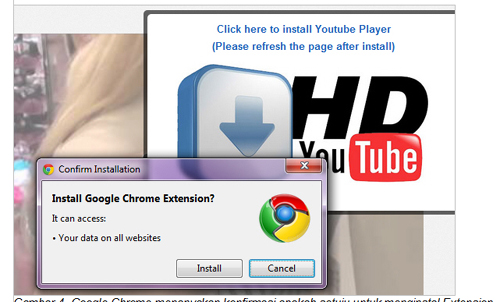

Sebenarnya Firefox dan Chrome sudah

memberikan peringatan akan hal ini, tetapi dari pengalaman pengguna

komputer akan cenderung memilih untuk mengklik [Allow] dan [Install]

daripada [Cancel] atau [Not Now]. (lihat gambar 3 dan 4)

Gambar 3: Firefox memperingatkan adanya instalasi software dari situs berbahaya.

Gambar 4: Google Chrome menanyakan konfirmasi apakah setuju untuk menginstal Extension

Jika Anda ingin

tahu, pengguna Internet Explorer 'cukup beruntung' karena Add on dan

extension kurang populer di Internet Explorer sehingga script ini tidak

berjalan dengan baik dan mengalami error di Internet Explorer.

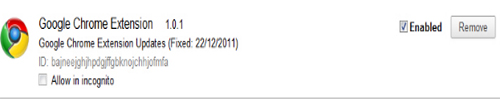

Sekali Anda

menginstal script ini, maka satu script baru akan langsung ditambahkan

pada browser dan langsung aktif. Pada Chrome ia akan menamakan dirinya

'Google Chrome Extention 1.0.1' (lihat gambar 5)

Gambar 5: Extension ini menamakan dirinya 'Google Chrome Extention 1.0.1'Sedangkan pada Firefox ia akan menamakan dirinya 'Firefox Extension Updates 1.0.0' (lihat gambar 6)

Gambar 6: Pada Firefox ia menamakan dirinya 'Firefox Extension Update 1.0.0'

Jika Anda

cermat memperhatikan dua hal di atas. Ada kejanggalan pada 'Firefox

Extension update'. Tidak tahu apakah disengaja atau memang keteledoran

pembuatnya. Logo 'Firefox Extension Update 1.0.0' tidak menggunakan logo

Firefox tetapi menggunakan logo Chrome.

Selanjutnya,

secara otomatis script ini akan membuat Facebook account untuk melakukan

posting pesan seperti gambar 1 di atas pada group-group Facebook yang

Anda ikut dan selain itu ia juga akan mendaftarkan akun Anda secara

otomatis pada beberapa Apps Facebook tanpa persetujuan Anda.

Jika Anda sudah kadung menjalankan script ini, Vaksincom menyarankan anda untuk melakukan dua hal :

- Segera delete / remove Add on / extension yang terinstal.

- Ubah password Facebook Anda.

- Masuk ke group yang Anda ikuti dan hapus posting yang dilakukan atas nama Anda dan informasikan ke para anggota group untuk berhati-hati.

No comments:

Post a Comment